Veel beveiligingsmethoden, zoals toegangscontrole of digitale ondertekening, gaan uit van een sleutel die geheim moet blijven. Dat is meteen ook het zwakke punt: wie garandeert dat die sleutel niet toch in verkeerde handen valt? Dankzij een onkloonbare fysieke sleutel (PUK) – en dat kan al een plaatje zijn met daarop een lik witte verf – in combinatie met de kwantumeigenschappen van licht, hebben onderzoekers van de Universiteit Twente en de TU Eindhoven een nieuwe vorm van informatiebeveiliging ontwikkeld die geen gebruik maakt van kwetsbare geheime sleutels.

Het onderzoek is gepubliceerd in het tijdschrift Quantum Science & Technology.

Informatiebeveiliging, bijvoorbeeld bij online bankieren, werkt vaak met een combinatie van een publieke sleutel en een privé-sleutel. De publieke sleutel van de bank is bij iedereen bekend, maar voor het plaatsen van digitale handtekeningen uit naam van de bank is de privé-sleutel van de bank nodig.

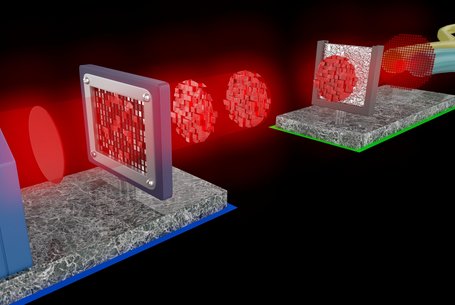

Deze cryptografische methode werkt alleen bij de gratie van geheimhouding van privé-sleutels. Dat brengt risico’s met zich mee, want de sleutels kunnen ongewild bekend worden, bijvoorbeeld door onachtzaamheid of hacks. Als alternatief presenteren de onderzoekers nu het gebruik van een fysieke sleutel die eenvoudigweg niet is te klonen, een Physical Unclonable Key (Puk). In dit geval bijvoorbeeld witte verf die, dankzij heel veel kleine nanodeeltjes, licht sterk verstrooit en leidt tot een uniek spikkeltjespatroon van licht. Een sleutel maken met precies dezelfde verstrooiing is onmogelijk: geen lik verf is hetzelfde. De eigenschappen van de Puk mogen bekend zijn, maar alléén de eigenaar van de Puk is in staat om licht precies op de juiste manier te verstrooien.

Kwantum

De afzender stuurt lichtpulsen in een complex ruimtelijk patroon naar de sleutel van de ontvanger. De pulsen bestaan uit slechts enkele fotonen die zich in een kwantumtoestand bevinden. Volgens de wetten van de kwantumfysica wordt de kwantumtoestand verstoord, zodra die wordt gemeten. Hierdoor is het voor iemand die de Puk niet heeft, praktisch onmogelijk om de toestand van de fotonen te bepalen. De sleutel echter vertaalt de complexe pulsen moeiteloos naar begrijpelijke signalen. Iedereen kan licht naar de sleutel sturen, maar alleen de bezitter ervan is in staat het lichtpatroon te ontsleutelen naar zinnige informatie.

Zo wordt een geheime boodschap veilig verstuurd zonder dat er ergens geheime sleutels opgeslagen hoeven te worden. Verder kan de ontvanger laten weten dat hij of zij kennis heeft van de informatie in de pulsen en zichzelf daarmee authenticeren. Met standaard-cryptografie is tegelijk ook een boodschap te ondertekenen. De onkloonbare sleutel onderscheidt zich van andere hardware-sleutel zoals de Yubikey of readers van banken, omdat die werken met geheime digitale sleutels.

Volgens Boris Skoric, mede-auteur van het artikel en werkzaam in de Security-groep van de faculteit Wiskunde en Informatica van de TU/e, maakt het gebruik van kwantumfysica cryptografische trucs mogelijk die klassiek ondenkbaar zijn. "Ons protocol is daar het nieuwste voorbeeld van. Overigens dateren de eerste kwantum-cryptografische protocollen al van de jaren tachtig. Het is verrassend dat we op dit vlak nog iets essentieel nieuws kunnen toevoegen."

Glasvezel

Hoewel het ‘programmeren’ en verstrooien van licht complex is, kan de geauthenticeerde communicatie uitgevoerd worden met eenvoudige middelen: de PUK is goedkoop te fabriceren, en ook het maken van de lichtpatronen vanuit laserlicht is eenvoudig, bijvoorbeeld met een lichtmodulator die ook te vinden is in een beamer. De onderzoekers laten in hun paper zien dat de techniek nu al over een afstand van circa een meter in de vrije ruimte in het lab is toe te passen, zonder hinder te ondervinden van verstoringen. De volgende stap is om een glasvezelverbinding op dezelfde fysieke manier is te beveiligen; daar wordt nog onderzoek naar gedaan.